Détail d'une collection

|

|

Documents disponibles dans la collection (29)

Affiner la recherche

Affiner la recherche

texte imprimé

Patrick Pelloux, Auteur ; Charb, Préfacier, etc. ; Cynthia Fleury, Auteur de la postface, du colophon, etc. | Paris : Le Cherche Midi | Documents | 2014Patrick Pelloux, médecin urgentiste au Samu de Paris, chroniqueur à Charlie-Hebdo, raconte avec une note d'humour le quotidien tragique ou cocasse d'une grande ville à travers ses faits divers. De 2012 à 2014, il évoque les détresses et la souff[...]

texte imprimé

Face à la situation compliquée de la France, l'auteur propose un message d'espoir démontrant la puissance de la France, grâce à son domaine maritime, ses savoir-faire, sa diversité culturelle, ses entreprises positionnées à l'international, etc.[...]

texte imprimé

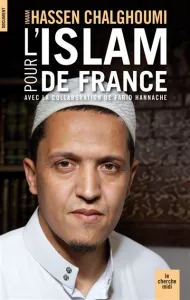

Hassen Chalghoumi, Auteur ; Farid Hannache, Collaborateur | Paris : Le Cherche Midi | Documents | 2010H. Chalghoumi présente sa conception de l'islam dans la France d'aujourd'hui. Opposé au port de la burka, à la polygamie, acceptant la loi sur les signes religieux dans les écoles publiques, il travaille pour le rapprochement entre les différent[...]

texte imprimé

L'origine étymologique d'expressions familières classées par thème. Présentation d'une série de termes ou locutions en relation avec l'argent, les animaux, les métiers, les sciences, la mythologie, l'histoire ou les vêtements. Des exemples comme[...]

texte imprimé

L'origine étymologique d'expressions familières classées par thème. Présentation d'une série de termes ou locutions en relation avec la religion, Paris, les vêtements, les métiers, l'histoire, etc.

texte imprimé

Avec cette enquête minutieuse sur deux champions du capitalisme financier, Catherine Le Gall et Denis Robert pensent tenir des spécimens exemplaires de milliardaires. Albert Frère et Paul Desmarais ont des profils semblables et ont hérité d'entr[...]

texte imprimé

Depuis le 11 septembre 2001, la surveillance à outrance légitimée par des lois liberticides est appliquée sans souci du respect de la vie privée. L'auteur mentionne les piratages informatiques des bases de données ou le croisement de fichiers, i[...]